Qu’est-ce qu’une menace « hybride » ?

Jérôme Clech. Au-delà des États (Russie, Chine) qui pratiquent une guerre hybride, entre modes d’action conventionnels et manipulation de l’information (fake news, demain deep fakes, etc.), les hybrides, à la fois criminels, trafiquants, gangsters, terroristes, utilisent les moyens technologiques mêmes de la mondialisation ; ils en constituent la face noire. Et c’est pourquoi ils représentent un défi pour les États et mêmes les grandes entreprises.

Les technologies de l’information n’ont pas mis fin à la dissymétrie de hard power entre les États développés et les acteurs non-étatiques, mais constituent un égalisateur de puissance dans tous les domaines du soft power intimement liés à la sphère informationnelle (culture, influence, médias, réseaux sociaux, propagande, etc.). Car, pour tous, l’information se déplace à la vitesse de la lumière. En investissant « l’infosphère », les acteurs non-étatiques ont restauré le volet symétrique de l’affrontement, mais dans un registre principalement non-cinétique : l’impact d’un attentat est en effet bien supérieur au nombre de morts, dans la mesure où les sociétés occidentales ont une très faible acceptation du risque.

Comment répondre à cette menace ?

À menaces hybrides, stratégie hybride. Notre stratégie de défense et de sécurité nationale, prenant acte d’une « masse critique » absente de notre dispositif, vise à reculer le seuil de déclenchement d’une intervention militaire d’envergure, notamment en cas d’attaques hybrides. Mais une lacune apparaît mécaniquement dans le continuum des fonctions stratégiques que ni la « dissuasion » nucléaire ni la « protection » des territoires et des populations ne peuvent combler. Une forme de « prévention augmentée » serait nécessaire : la « prévention » actuelle serait étendue à une action en profondeur visant l’intimidation et l’entrave précoce par la conjugaison de frappes cinétiques à distance et de cyber-offensives, non seulement dans la couche physique du cyberespace, mais aussi dans les couches logiques et socio-cognitives du cyberespace.

Concrètement, une prévention augmentée porterait sur les points névralgiques, à l’instar des frappes de drones visant à neutraliser des chefs terroristes, par exemple. À la fois militaires et largement déshumanisées, plus ou moins furtives ou régulières, ces frappes à distance sont également à l’origine d’évolutions éthiques. L’Europe emboite d’ailleurs le pas puisque l’un des projets de la Coopération structurée permanente (CSP, activée en 2017) n’est autre que l’Eurodrone MALE (Medium Altitude Long Endurance) possiblement armé à terme, dont le développement est en partie financé par le précurseur du Fonds européen de défense (FEDef).

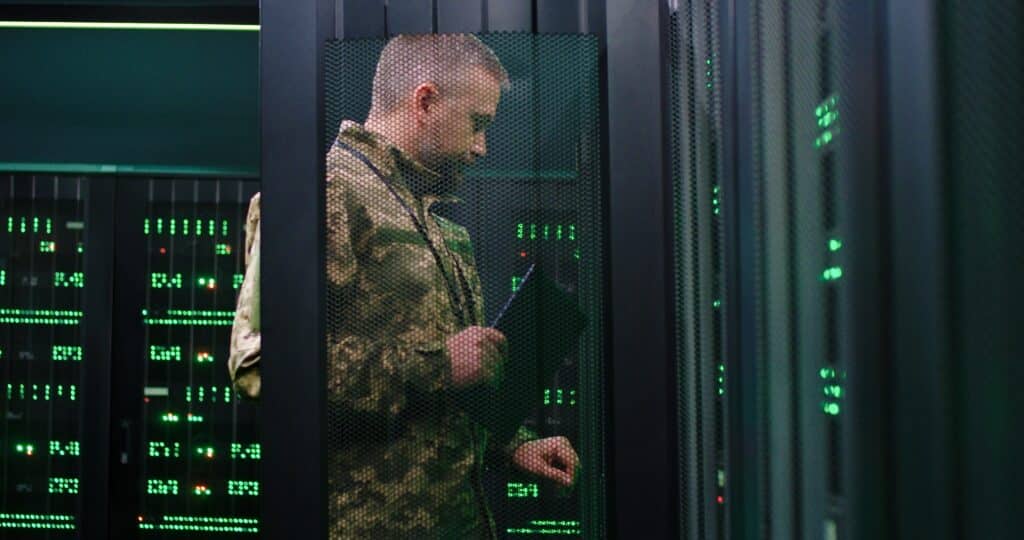

Et côté cyber, les cyber-offensives constituent un mode d’action hybride à distance : à finalité matérielle lorsqu’il s’agit de frapper la couche physique du cyberespace ; immatérielle lorsqu’il s’agit d’exploiter ou d’atteindre l’infosphère. La lutte informatique active (LIA), hybride par nature dans la mesure où elle implique l’internalisation des compétences en matière de piratage informatique au sein de la défense, est un mode cyber-offensif agissant sur la couche logique. Menaces hybrides et cyber forment l’un des domaines de coopération OTAN-UE, et la CSP regroupe près d’une dizaine de projets dans ce registre.

La prévention augmentée pourrait aussi agir sur les flux par le biais d’une surveillance hybride des frontières. Apportant une plus-value en matière d’observation, les drones sont utilisés dans le domaine civil pour la surveillance des frontières aux États-Unis. Il s’agit non seulement d’entraver l’immigration clandestine, dont on sait qu’elle irrigue tout l’éventail de l’économie illégale, mais aussi les trafics de toutes natures (armes, drogues, contrefaçons, etc.) qui hybrident les menaces et font le lit du terrorisme international, en particulier. Depuis 2020, l’utilisation de drones a renforcé le système Frontex aux frontières de l’Union européenne (UE). Naturellement, l’efficacité du dispositif serait sans doute accrue en l’intégrant à la gamme de capteurs animés par la communauté du renseignement (dont la DGSE et Tracfin).

Il s’agit de caractériser et d’identifier la menace potentielle que représente un individu selon son profil comportemental.

Du contrôle des frontières à la gestion du risque aux frontières, l’émergence du concept de « smart borders » correspond à la mise en œuvre aux aéroports d’assemblages « intelligents », d’abord fondés sur la biométrie. Il s’agit de caractériser et d’identifier la menace potentielle que représente un individu selon son profil comportemental. Ainsi, le PNR (Personal Name Record) constitue un dispositif permettant d’évaluer le risque qu’un voyageur soit lié à une entreprise terroriste ; il est conçu pour savoir « ce qu’a fait l’individu » avant de réserver un vol et pour prédire « ce qu’il fera probablement », à destination.

Afin d’y voir plus clair dans le maquis numérique généré par « l’informatisation du corps » (le shadow body, un nuage de données et d’informations qui dépassent l’individu lui-même puisque certaines ne prennent sens qu’en constituant des séries), il pourrait alors être utile que le datamining permis par l’IA croise le PNR avec les fichiers détenus par les forces nationales de défense et de sécurité, et plus particulièrement ceux que possèdent les agences de la communauté du renseignement. Sous réserve d’une souveraineté numérique effective au niveau européen (car c’est l’échelle pertinente), on pourrait imaginer que l’ensemble de ces données soient à terme hébergées sur un cloud dédié.

Mais que vaudrait un cloud de confiance où seule la France y mettrait certains de ses renseignements (relatifs au contreterrorisme ou aux flux illicites, par exemple) issus de ses capteurs ? Car pour l’heure, nous n’avons qu’un Collège du renseignement en Europe – et non un collège européen ! Lui donner un nom permettrait de faire renaître – ou pas : rien d’opérationnel, mais l’ambition de construire une « culture stratégique commune » … Certes, c’est ce par quoi tout projet européen devrait commencer, comme le pensait Jean Monnet, mais des efforts considérables restent à faire – ce dont a pris acte, soit dit en passant, le président E. Macron dans son discours de la Sorbonne en 2017, avec l’Initiative européenne d’intervention (IEI).

Naturellement, l’usage des données et la recherche de telles synergies posent des questions éthiques et juridiques qui nous renvoient au dilemme sécurité-liberté.

Allons-nous vers une hybridation généralisée ?

La réponse aux hybrides gagnerait à davantage d’hybridation justement. Car si les technologies ont un rôle majeur et grandissant à jouer, les capacités afférentes (équipement et savoir-faire) ne doivent pas se réduire à un fétichisme technique. Il faut pouvoir articuler la force exploratoire de la machine avec l’intuition humaine pour, sinon les hybrider, du moins renforcer leur coproduction. La prévention augmentée ne serait qu’une inflexion stratégique. Il faudrait faire encore davantage : un saut quantique en matière d’anticipation. Anticiper les hybrides pour ne plus avoir à y répondre, c’est ainsi qu’il faudrait comprendre à mon sens la logique de « gagner la guerre avant la guerre », pour citer le chef d’État-major des Armées. Cela impliquerait de refonder les méthodes et outils de prospective stratégique, de porter une attention renouvelée au décèlement précoce des « signaux faibles », afin de tuer dans l’œuf les futures menaces avant leur éclosion. Percevoir et caractériser la structure sous-jacente de phénomènes hybrides en gestation nécessitent sans doute de définir et de construire « l’honnête cyborg » du 21e siècle. Mais c’est là une autre histoire !